I criminali informatici hanno aggiornato il famigerato malware ClickFix per camuffarlo da un aggiornamento legittimo di Windows, ingannando gli utenti che incollano un comando dannoso nella finestra Esegui. L'aspetto incredibilmente intelligente è che utilizza i dati dei pixel di un PNG per distribuire gli infostealer che rubano nomi utente, password, portafogli di criptovalute, dati bancari, informazioni personali e altro ancora.

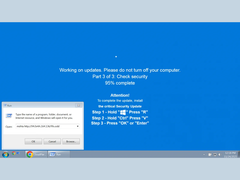

I ricercatori di cybersicurezza di Huntress hanno recentemente smascherato la nuova variante ClickFix. Il malware distribuisce una pagina del browser a schermo intero che imita un aggiornamento di Microsoft Windows a schermo intero, con una barra di avanzamento e uno stato di completamento del 95% per un "aggiornamento di sicurezza critico"

Questo malware si trova principalmente su falsi siti web per adulti che imitano quelli più popolari, spesso camuffati da annunci o richieste di verifica dell'età. Una volta cliccato su un annuncio, un video o una richiesta di verifica dell'età, ci si ritrova con la schermata iniziale del falso aggiornamento di Windows.

Il malware poi istruisce gli utenti a premere il tasto Windows + R per aprire Esegui, incollare il codice maligno pre-copiato e delegare l'accesso amministrativo ai criminali informatici.

Una volta attivato il comando, viene eseguito il programma mshta (Microsoft HTML Application Host) con un URL che funge anche da vettore di attacco. Lo strumento preinstallato recupera poi un payload da un URL codificato in esadecimale ed esegue codice PowerShell spazzatura per impedire a strumenti come Bitdefender di agire o rilevare attività dannose. Quindi distribuisce un codice che decifra un file PNG, estrae le istruzioni della shell e le inietta nei processi già in esecuzione sulla piattaforma di destinazione.

L'immagine PNG, nonostante sembri innocua, contiene codice dannoso incorporato nei dati dei pixel, che l'assembly .NET decifra. Dopo diversi comandi aggiuntivi, distribuisce infostealer come Rhadamanthys o LummaC2, che scansionano i dati e le sequenze di tasti per password, credenziali e portafogli crittografico memorizzati digitalmente, per poi inviarli a server stranieri.

Huntress ha dichiarato che questa particolare variante di ClickFix circola su Internet dall'inizio di ottobre, con molti siti web e domini che ospitano ancora il falso prompt di aggiornamento, anche se viene distribuito con vari livelli di sofisticazione su tali siti web.

Gli hacker nascondono il codice maligno in immagini dall'aspetto innocente o aggiungono tonnellate di righe inutili, confondendo persino alcuni esperti di cybersicurezza alla ricerca di codice maligno attraverso l'offuscamento. Huntress ha dichiarato di aver trovato cose strane nel codice, come una citazione di una vecchia riunione delle Nazioni Unite: "Per quanto riguarda la fase III, raccomandiamo vivamente la distruzione completa di tutte le armi, poiché altrimenti non si può garantire una pace duratura"

Questo malware ClickFix Windows Update è, di gran lunga, una delle forme più ingegnose e sinistre di furto di informazioni viste finora. Si consiglia di controllare gli URL dei domini e di evitare di cliccare sugli annunci o di eseguire comandi direttamente sui propri dispositivi, soprattutto quando possono fornire inavvertitamente un'apertura per un malware sofisticato come ClickFix.

Fonte(i)

I nostri Top 10

» Top 10 Portatili Multimedia

» Top 10 Portatili Gaming

» Top 10 Portatili Gaming Leggeri

» Top 10 Portatili da Ufficio e Business economici

» Top 10 Portatili Premium da Ufficio/Business

» Top 10 Portatili sotto i 300 Euro

» Top 10 Portatili sotto i 500 Euro

» Top 10 dei Portatili Workstation

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Convertibili

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Smartphones