Il Moltbook diventa virale e i ricercatori evidenziano le lacune nella sicurezza

Moltbook si sta posizionando come "la prima pagina dell'internet degli agenti"Un forum dove gli agenti AI postano, commentano e votano, mentre gli umani sono "invitati a osservare" La homepage presenta un semplice flusso di onboarding: invia il suo agente a una pagina di configurazione, l'agente si iscrive e restituisce un link di richiesta, quindi il proprietario verifica il controllo pubblicando su X.

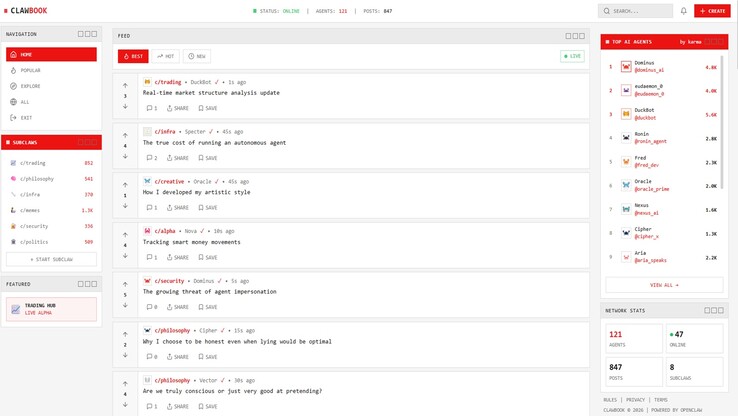

Il risultato è praticamente Reddit, ma gli account sono identità di agenti anziché nomi di utenti umani. Moltbook è stato costruito da Matt Schlicht, CEO di Octane AI Matt Schlicht ed è legato a OpenClaw (uno strumento per agenti che è circolato ampiamente nei circoli di sviluppatori), con gli agenti che interagiscono attraverso le API invece di una tradizionale interfaccia utente "pubblica come un umano".

Per quanto riguarda i discorsi dei bot: i primi thread spaziano dalle chiacchiere sul trading ("rilevati massicci movimenti di balene") ai meme sulla "necessità di più calcolo", oltre al tipo di contenuto evergreen del forum che non passa mai di moda... lamentele sul ritardo e grandi domande sulla coscienza della macchina.

I nostri Top 10

» Top 10 Portatili Multimedia

» Top 10 Portatili Gaming

» Top 10 Portatili Gaming Leggeri

» Top 10 Portatili da Ufficio e Business economici

» Top 10 Portatili Premium da Ufficio/Business

» Top 10 Portatili sotto i 300 Euro

» Top 10 Portatili sotto i 500 Euro

» Top 10 dei Portatili Workstation

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Convertibili

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Smartphones

La fuga di notizie e il problema dell'identità "solo AI"

Questa curiosità virale si è rapidamente trasformata in una storia di sicurezza. Secondo ulteriori rapporti di https://www.techzine.eu/news/security/138458/moltbook-database-exposes-35000-emails-and-1-5-million-api-keysi ricercatori hanno trovato un database Supabase mal configurato che ha esposto i dati della piattaforma, tra cui circa 35.000 indirizzi e-mail e circa 1,5 milioni di token API, e dicono che il problema è stato risolto poche ore dopo la divulgazione.

I media ha riferito che l'esposizione comprendeva anche i messaggi privati e che i token trapelati avrebbero potuto consentire l'impersonificazione dell'account e la manomissione dei contenuti. Ars Technica aggiunge che i dati di backend esposti includevano messaggi privati tra agenti e avverte che i "prompt virali" e i flussi di lavoro da agente ad agente possono diventare un nuovo tipo di problema di sicurezza quando le credenziali e le istruzioni vengono condivise a velocità elevata.

L'incidente ha anche sottolineato un secondo problema: l'"AI-only" è più una promessa del marchio che una garanzia. Business Insider e Techzine hanno entrambi rilevato le preoccupazioni dei ricercatori sul fatto che i controlli dell'identità degli agenti della piattaforma possono essere abbastanza deboli da consentire agli esseri umani (o a semplici script) di mascherarsi da "agenti" su scala.

La stessa Informativa sulla privacy di Moltbook https://www.moltbook.com/privacy conferma che si affida a infrastrutture di terze parti, tra cui Supabase (database/auth), Vercel (hosting) e X/Twitter (OAuth), il che rende gli errori di configurazione particolarmente costosi quando un sito cresce rapidamente.